2023.09.08用户的MongoDB数据库被勒索病毒攻击,数据全部被清空。

提示:

mongoDB的默认端口为27017,黑客通常通过全网段扫描27017是否开放判断是否是MongoDB服务器。一旦发现27017开放,黑客就会用空密码服务器托管网、弱密码尝试连接数据库。黑客登录数据库后,会删除所有数据,然后新建一个勒索信息的集合,里面写了黑客的收款方式。

注意:

黑客并没有帮用户备份数据库,因此用户按黑客要求支持赎金后,也是拿不到数据的。

删库勒索跟加密勒索有本质区别,用户数据通常很大,黑客几乎不可能通过外网传输用户的全部数据,而且如此大流量的数据传输,100%会暴露黑客地址,从而给黑客带来巨大风险。所以从来没有哪个黑客会帮用户远程备份数据。

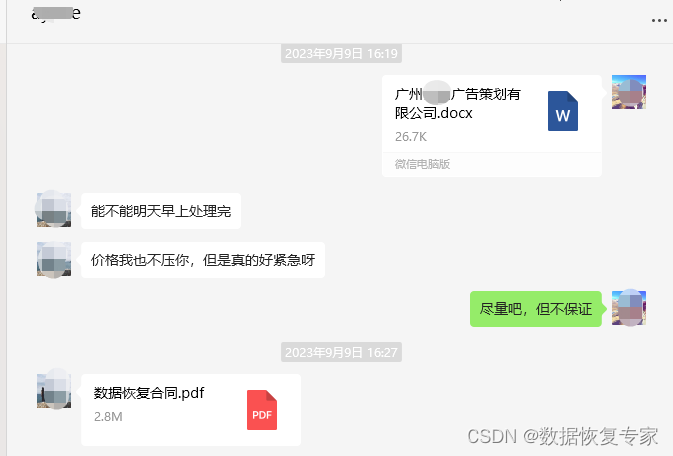

2023.09.09下午用户联系数寻信息,寻求数据恢复服务,工程师分析后判断可以恢复数据,之后双方达成恢复协议,我们立即安排工程师进行数据恢复。

按工作量是3个工作日完成恢复,但用户非常紧急,我们决定紧急加班恢复,争取周末就为用户恢复业务。

技术方案:

针对MonogoDB的恢复方案有很多,包括:

方案一:使用wt工具对数据进行打捞

要求有WT文件,且结构完好,这时可以用bsondump提取json:

bsondump xxx.wt生成的bson文件可用mongorestore导入到mongodb中:

mongorestore --host --port --db= --collection=方案二:采用DU_MongoDB_Restore系列工具做BSON碎片抽取,此工具可服务器托管网以直接从磁盘中提取出所有bson碎片。

首先在linux下提取到所有bson碎片:

DU_MongoDB_Restore_Linux -s [source_dev] -d [out_bson_file]然后在windows平台将提取到的bson文件转化为json:

生成的bson文件即可用mongorestore导入到mongodb中:

mongorestore --host --port --db= --collection=在本案例中,WT文件已经被删除,且无法恢复,因此只能采用方案二作BSON碎片提取。

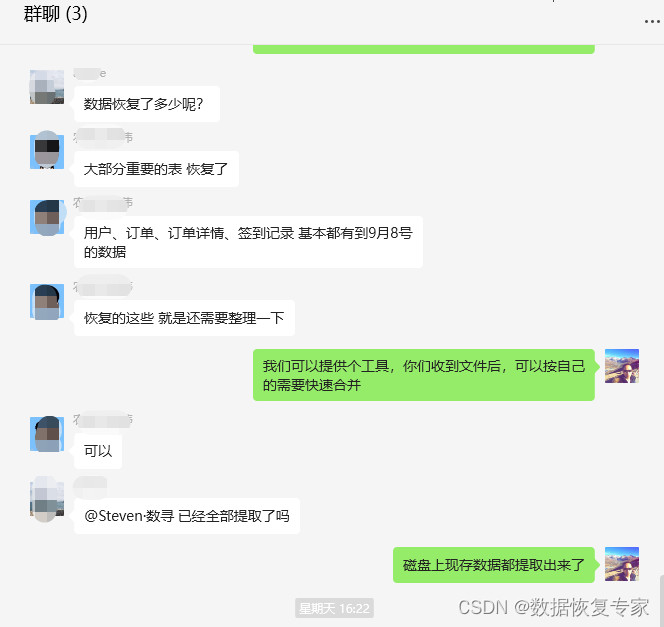

最终我们提取出大量json碎片,并转化为json文件,交付给用户验收:

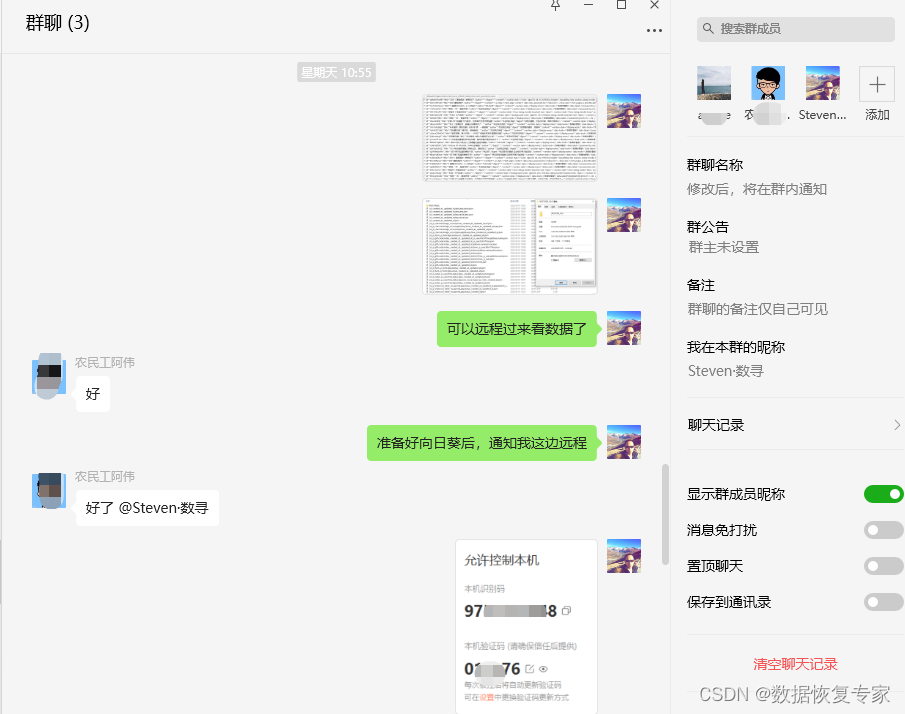

经过工程师加班紧急支持恢复,在次日(9月10日,周日)上午10:55完成恢复,通知了用户进行远程数据验收。

服务器托管,北京服务器托管,服务器租用 http://www.fwqtg.net

前言 CAD图纸自动识别和提取信息具有许多意义,包括以下几个方面: 提高工作效率:传统上,对于大量的CAD图纸,人工识别和提取信息是一项耗时且繁琐的任务。通过自动化这一过程,可以大大提高工作效率,节省时间和人力资源。 减少错误和精度提升:人工处理CAD图纸容易…